Nel panorama in evoluzione dell'infrastruttura IT, server headless sono diventati una pietra miliare dell'informatica efficiente e scalabile. A differenza dei server tradizionali, i server headless operano senza interfacce fisiche come monitor, tastiere o mouse. Sono invece gestiti in remoto e offrono maggiore efficienza, sicurezza e utilizzo delle risorse. Questo articolo fornisce un'esplorazione approfondita dei server headless, illustrandone i vantaggi, le applicazioni comuni, l'impostazione e la configurazione, le strategie di gestione e l'integrazione con i server proxy.

Che cos'è un server headless?

Un server headless si riferisce a un server che non dispone di un dispositivo di visualizzazione direttamente collegato. Invece di avere un'interfaccia grafica utente (GUI), viene gestito in remoto o tramite interfaccia a riga di comando (CLI). Questo tipo di server viene comunemente utilizzato per attività che non richiedono un'interazione umana diretta o un feedback visivo, come ad esempio:

- Hosting Web: Esecuzione di siti e applicazioni web.

- Condivisione di file: Servizio di file su una rete.

- Gestione dei database: Gestione di servizi e applicazioni di database.

- Sviluppo e test: Esecuzione di test automatizzati o ambienti di sviluppo.

Differenze tra server headless e server tradizionale

A differenza dei server tradizionali, un server headless è privo di interfaccia grafica (GUI), il che lo rende più leggero ed efficiente. Un server tradizionale è in genere dotato di monitor, tastiere e mouse per l'interazione diretta. Al contrario, i server headless si affidano interamente a strumenti di gestione remota, eliminando la necessità di questi dispositivi fisici. Questo design rende il server headless più snello nel funzionamento e riduce i requisiti di manutenzione dell'hardware.

Perché usare il server Headless?

Alcuni vantaggi e benefici rendono i server headless una scelta interessante per molti casi d'uso, soprattutto in ambienti in cui l'efficienza delle risorse, la sicurezza e la gestione remota sono fondamentali.

Utilizzo delle risorse

-

Risparmio di risorse di sistema:

Non richiedendo un'interfaccia grafica, il server headless conserva le risorse di sistema come CPU e memoria. Ad esempio, senza l'overhead del rendering di un'interfaccia grafica, sono disponibili più risorse per l'esecuzione di applicazioni e servizi, il che si traduce in tempi di elaborazione più rapidi e migliori prestazioni per le attività ad alta intensità di risorse.

-

Costi operativi:

I server headless riducono i costi operativi minimizzando i requisiti hardware. Eliminano la necessità di periferiche fisiche, con conseguente riduzione dei consumi energetici e dei costi di manutenzione. Ad esempio, in un data center, l'utilizzo di server headless può ridurre le bollette dell'elettricità e i requisiti di raffreddamento.

Sicurezza migliorata

-

Superficie di attacco ridotta:

L'assenza di interfacce fisiche e di un'interfaccia grafica riduce le potenziali vulnerabilità di sicurezza. Senza un'interfaccia grafica, le opportunità di attacchi visivi o di accesso fisico non autorizzato sono minori. Inoltre, gli strumenti di gestione remota spesso includono funzioni di sicurezza integrate, come la crittografia e il controllo degli accessi.

-

Protezione dei dati:

Integrazione di server proxy con server headless migliora ulteriormente la sicurezza. I proxy possono mascherare il vero indirizzo IP del server, rendendo più difficile per gli aggressori identificare e colpire il server. La crittografia fornita dai proxy protegge inoltre le trasmissioni di dati dalle intercettazioni.

Accesso remoto

-

Flessibilità ed efficienza:

I server headless consentono la gestione remota, permettendo agli amministratori di eseguire attività senza dover essere fisicamente presenti. Questa funzionalità è particolarmente utile per la gestione dei server in sedi o centri dati remoti. Ad esempio, un team IT può configurare e monitorare server situati in aree geografiche diverse da un ufficio centrale.

-

Strumenti di gestione:

Strumenti di gestione remota come SSH, RDP e pannelli di controllo basati sul Web facilitano l'amministrazione efficiente dei server. SSH consente interazioni sicure e basate sul testo, mentre RDP offre un'esperienza desktop grafica completa. I pannelli basati sul Web offrono un'interfaccia grafica per chi preferisce un approccio più visivo alla gestione del server.

Risparmio di spazio

-

Uso ottimale dello spazio:

I server headless consentono di risparmiare spazio fisico eliminando la necessità di monitor e dispositivi di input. Nei data center, questa caratteristica di risparmio di spazio consente una maggiore densità di rack, permettendo di ospitare più server in un singolo rack. Ad esempio, un rack standard da 42U può ospitare più server Headless rispetto ai server con periferiche collegate.

-

Scalabilità:

La natura compatta dei server headless favorisce la scalabilità. Quando le organizzazioni crescono e necessitano di ulteriori risorse informatiche, è possibile aggiungere nuovi server senza bisogno di spazio aggiuntivo per le apparecchiature fisiche.

Casi comuni di applicazione dei server headless

Grazie alla flessibilità e all'efficienza in vari scenari, il server headless è una scelta popolare per molte applicazioni diverse.

-

Centri dati

Nei data center, i server senza testa sono gestiti in remoto per massimizzare l'efficienza dello spazio e semplificare le operazioni dei server. Questa configurazione è fondamentale per gestire distribuzioni di server su larga scala.

-

Cloud Computing

I server headless sono comunemente utilizzati negli ambienti di cloud computing, dove le istanze virtuali vengono fornite e gestite tramite i pannelli di controllo del cloud. Questa configurazione facilita la gestione scalabile e automatizzata dei server.

-

Sistemi incorporati

Molti dispositivi Internet of Things (IoT) e di rete funzionano come server senza testa. Questi dispositivi eseguono compiti specifici senza richiedere interfacce utente dirette, il che li rende ideali per le applicazioni embedded.

-

Sviluppo e test

Negli ambienti di sviluppo e test, i server Headless gestiscono attività come i test automatizzati e l'integrazione continua. Questa configurazione aiuta gli sviluppatori a concentrarsi sulla codifica e ad automatizzare i processi relativi al server.

Come funziona il server Headless: Configurazione

I server headless utilizzano protocolli di accesso remoto per consentire agli amministratori di gestire e configurare il server a distanza. I principali strumenti di gestione remota includono:

- Secure Shell (SSH): Fornisce un'interfaccia a riga di comando per l'accesso remoto sicuro, consentendo agli amministratori di eseguire attività e configurare impostazioni utilizzando comandi basati su testo.

- Protocollo desktop remoto (RDP): Offre un'interfaccia grafica che consente agli utenti di interagire con l'ambiente desktop del server da remoto.

- Pannelli di controllo basati sul Web: Piattaforme come cPanel o Webmin forniscono interfacce di facile utilizzo per la gestione delle impostazioni e delle applicazioni del server attraverso un browser web.

Selezione del sistema operativo

a. Scegliere Hardware del server o Istanza cloud

Server fisico: Se si utilizza hardware fisico, accertarsi che soddisfi i requisiti dell'applicazione.

Istanza virtuale/cloud: Per i servizi cloud, selezionare il tipo di istanza appropriato (ad esempio, AWS EC2, Azure VM, Google Cloud VM) in base alle vostre esigenze.

b. Installare il Sistema operativo

Scaricare il sistema operativo: Procurarsi il supporto di installazione del sistema operativo scelto (ad esempio, Ubuntu Server, CentOS, Debian).

Installare il sistema operativo: Seguire la guida all'installazione del sistema operativo. Per molte distribuzioni Linux, è possibile eseguire un'installazione minima che evita l'installazione di un'interfaccia grafica. (Ad esempio, per Ubuntu Server, si può utilizzare un'unità USB avviabile o un'installazione di rete per configurare il sistema operativo).

Configurazione della rete

Una corretta configurazione della rete, come indirizzo IP, maschera di sottorete e gateway, che di solito viene effettuata durante l'installazione del sistema operativo o in seguito tramite file di configurazione, come nel caso di Linux, modificando /etc/network/interfaces o utilizzando netplan per le versioni recenti di Ubuntu, è essenziale per un accesso remoto stabile e sicuro. Questo comporta:

- Assegnazione dell'indirizzo IP: Configurare gli indirizzi IP statici per garantire una connettività di rete costante.

- Interfacce di rete: Configurare le interfacce di rete e garantire il corretto instradamento.

- Regole firewall: Implementare le regole del firewall per limitare l'accesso agli utenti autorizzati e proteggere dagli accessi non autorizzati. Per Linux, si può usare ufw o firewalld.

- Account utente: Creare account utente amministrativi e regolari con una password forte e considerare la possibilità di configurare chiavi SSH per un accesso sicuro.

Strumenti di gestione remota

Assicurarsi che il server SSH sia installato e funzionante per consentire l'accesso remoto, quindi modificare /etc/ssh/sshd_config per personalizzare le impostazioni SSH.

Per Linux: Installare con sudo apt install openssh-server (Ubuntu/Debian) o sudo yum install openssh-server (CentOS/RHEL).

Monitoraggio delle prestazioni

Strumenti di monitoraggio: Utilizzare strumenti di monitoraggio delle prestazioni per tenere traccia della salute e delle prestazioni del server. Strumenti come Nagios, Zabbix o Prometheus possono fornire metriche e avvisi in tempo reale per i problemi di prestazioni.

Strumenti di automazione: Impostare strumenti di automazione per attività come backup, aggiornamenti e gestione della configurazione, come Ansible, Puppet e Chef.

Suggerimento: Integrazione dei server proxy con Headless Server

Ora è possibile integrare i server proxy con i server headless per migliorare la sicurezza. I proxy possono mascherare il vero indirizzo IP del server, crittografare le trasmissioni di dati e fornire una protezione aggiuntiva contro le minacce.

-

Mascheramento IP

I server proxy possono essere utilizzati per mascherare l'indirizzo IP reale dei server senza testa, migliorando la privacy e la sicurezza. Ciò è particolarmente utile quando si tratta di informazioni sensibili o si accede a contenuti riservati.

-

Crittografia

I proxy possono anche criptare le trasmissioni di dati, proteggendoli da intercettazioni e accessi non autorizzati. Questo ulteriore livello di sicurezza è essenziale per salvaguardare le comunicazioni sensibili.

-

Distribuzione del traffico

I server proxy possono distribuire il traffico in entrata su più server senza testa, migliorando il bilanciamento del carico e le prestazioni complessive del sistema. Questo approccio consente di evitare che un singolo server venga sovraccaricato.

-

Scalabilità

Il bilanciamento del carico con i server proxy consente un'infrastruttura server scalabile, in grado di gestire l'aumento del traffico e di garantire prestazioni costanti.

-

Monitoraggio e controllo

I server proxy facilitano il monitoraggio e il controllo del traffico, ottimizzando le prestazioni della rete e riducendo l'utilizzo della larghezza di banda. Ciò include il monitoraggio dei modelli di traffico, l'identificazione di potenziali problemi e l'implementazione di strategie di gestione della larghezza di banda.

- Limitare l'accesso

I server proxy possono applicare i criteri di controllo degli accessi, garantendo che solo gli utenti o gli indirizzi IP autorizzati possano interagire con i server headless. Questo aiuta a prevenire gli accessi non autorizzati e a migliorare la sicurezza generale.

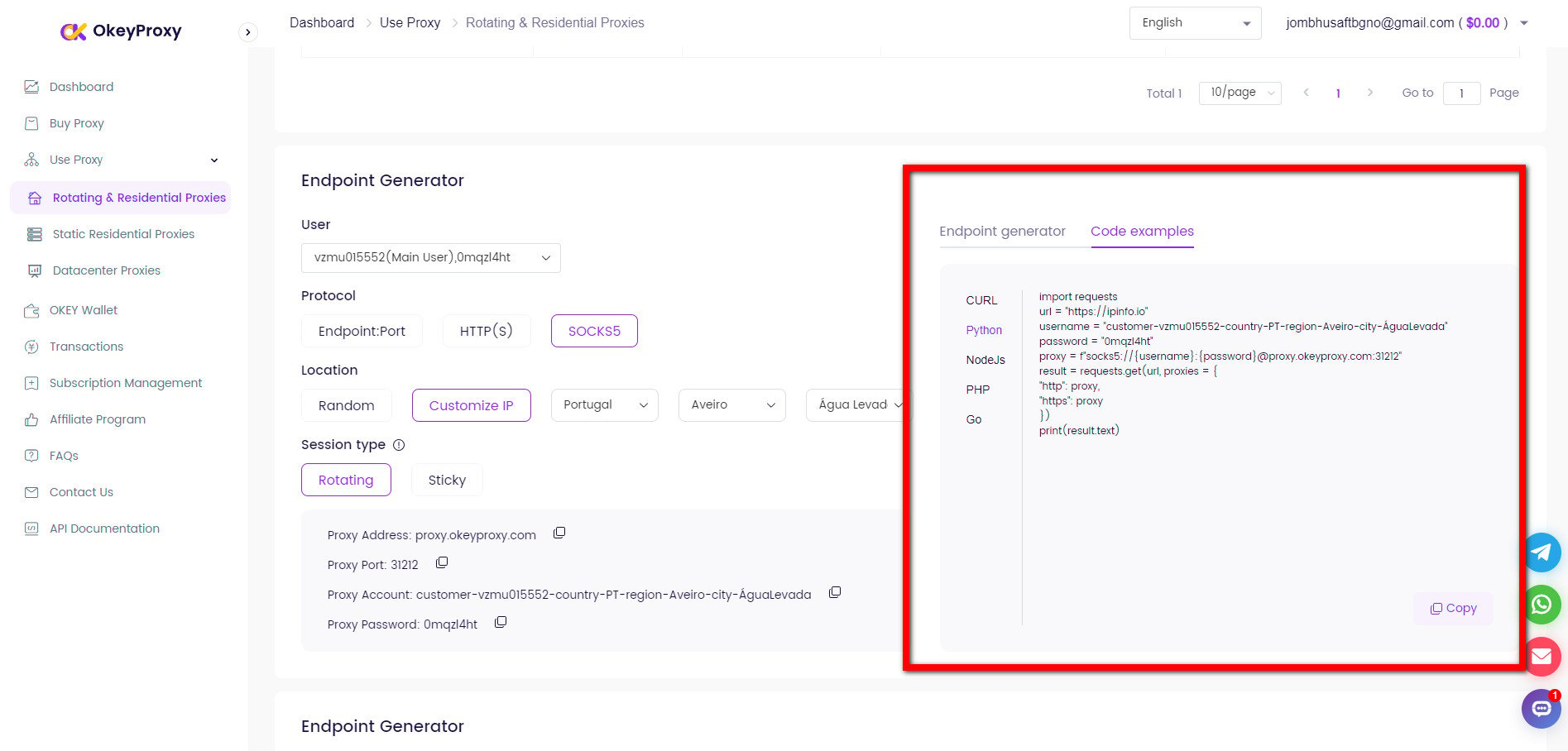

È uno dei migliori fornitori di proxy, OkeyProxy è supportato da una tecnologia brevettata e fornisce oltre 150 milioni di IP residenziali a rotazione reali e conformi, aiutando a connettersi rapidamente ai siti web di destinazione in qualsiasi paese/regione e ad aggirare facilmente i geo-blocking e i divieti. Garantisce efficacemente la sicurezza, l'affidabilità e la stabilità delle connessioni di rete.

Avvia subito i proxy con 1 GB di percorso gratuito!

-

Conformità alla sicurezza:

150 M+ di IP residenziali a rotazione reale

-

Targeting per Stato e città:

Copertura di oltre 200 paesi/area

-

Sessioni contemporanee illimitate:

Richieste illimitate con sessioni di stabilità

-

Infrastruttura ad alte prestazioni:

99,9% tempo di attività

-

Alta velocità e uscita stabile:

Tempo di risposta ≤0,6S, leader nel settore.

-

Accordo di delega:

HTTP/HTTPS/SOCKS

Tendenze future del server headless

1. I progressi tecnologici

Tecnologie emergenti: Si prevede che i progressi nelle tecnologie come l'intelligenza artificiale (AI) e l'apprendimento automatico miglioreranno le capacità dei server senza testa. Queste tecnologie possono automatizzare le attività di gestione dei server, migliorare le prestazioni e consentire analisi più sofisticate.

Integrazione dell'intelligenza artificiale: Le soluzioni basate sull'intelligenza artificiale possono fornire analisi predittive, automatizzare le attività di routine e ottimizzare le prestazioni dei server in base ai dati in tempo reale.

2. Applicazioni industriali

Nuove opportunità: I server headless sono destinati a svolgere un ruolo significativo in campi emergenti come l'edge computing e le reti 5G. Queste tecnologie richiedono soluzioni server efficienti e scalabili per supportarne la crescita e la diffusione.

Edge Computing: I server headless saranno parte integrante degli ambienti di edge computing, dove le risorse di elaborazione vengono distribuite più vicino alle fonti di dati per ridurre la latenza e migliorare le prestazioni.

Conclusione

I server headless offrono una serie di vantaggi, tra cui l'efficienza delle risorse, una maggiore sicurezza e una gestione remota flessibile. Le loro applicazioni spaziano in vari ambiti, dai data center ai sistemi embedded, rendendoli una soluzione versatile per le moderne esigenze informatiche. Comprendendo la configurazione, la gestione e l'integrazione dei server headless con tecnologie come i server proxy, le organizzazioni possono ottimizzare la loro infrastruttura e rimanere all'avanguardia in un panorama tecnologico in continua evoluzione.